組込みの技術革新のペースは加速しており、柔軟でスケーラブルかつセキュアなソリューションが求められています。IARのプラットフォームは、ワークフローを統合し、プロセスを合理化し、コンプライアンスを保証し、チームが非効率を排除し、業界全体で品質を向上させるのを支援します。

最新のソフトウェア開発チームのためのプラットフォーム

仕組み

組込み開発の変革

IARのプラットフォームがどのようにワークフローを合理化し、コンプライアンスを保証し、開発を加速させるかをご覧ください。クラウドコネクティビティから高度なデバッグまで、包括的なソリューションパレットにより、チームは自信を持ってイノベーションを起こすことができます。

ビジョン

組込み開発のスケールアップ

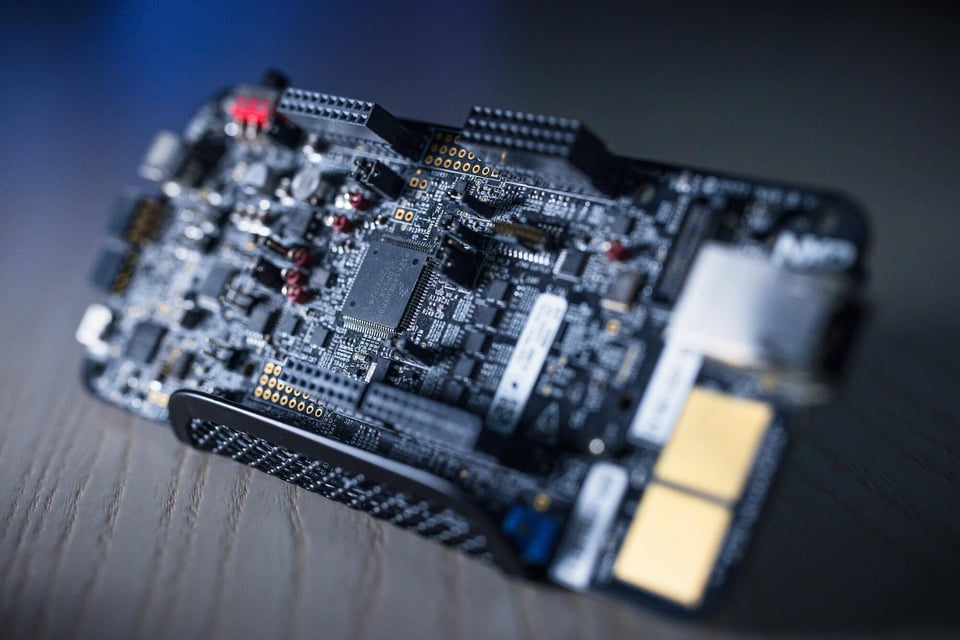

IARは、長年にわたり組込みソフトウェア開発をリードし、チームが業界の複雑な問題に対処できるよう、信頼できるソリューションを提供してきました。AI、IoT、クラウド主導のワークフローが進化する中、チームは柔軟性、拡張性、安全性の高いツールを必要としています。

従来のソリューションではもはや十分ではありません。チームは自由にツールを選択し、ワークフローを合理化し、セキュリティを確保しながら、市場投入までの時間を短縮しなければなりません。IARがコンパイラやデバッガを超え、開発、自動化、セキュリティを統合する革新的なソリューションのパレット上に構築された、最新のソフトウェア開発チームのためのプラットフォームへと進化したのはそのためです。

柔軟性と自動化でモダンな開発を

クラウドベースのワークフローとIARビルドツールの進化により、継続的な改善と柔軟な提供による予測可能なコストを促進する、成果主導型のソリューションにシフトしています。

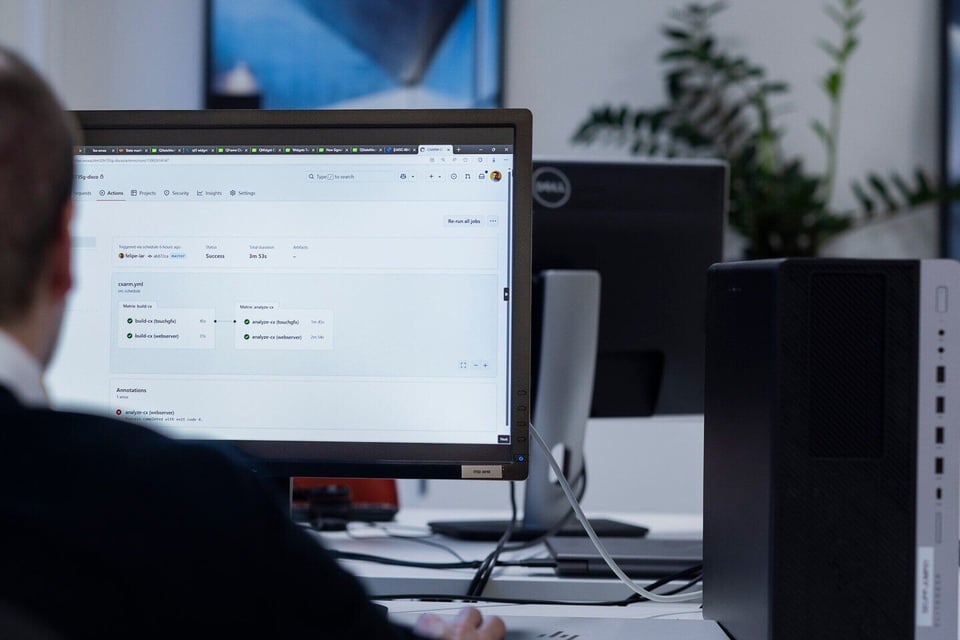

Kubernetes、GitLab、GitHub、Bitbucket、DockerにまたがるCI/CDワークフローを最適化し、スケーラブルなコンパイル、リンク、デバッグを実現します。

クラウド対応開発、CI/CD自動化、認定ツールチェーン、高度なセキュリティを統合することで、あらゆる主要産業に不可欠な脆弱性の早期発見、コンプライアンス、安全な製造を確保しながら、チームのスケールアップ、イノベーション、生産性の向上を支援します。

ソリューション

我々の ソリューション

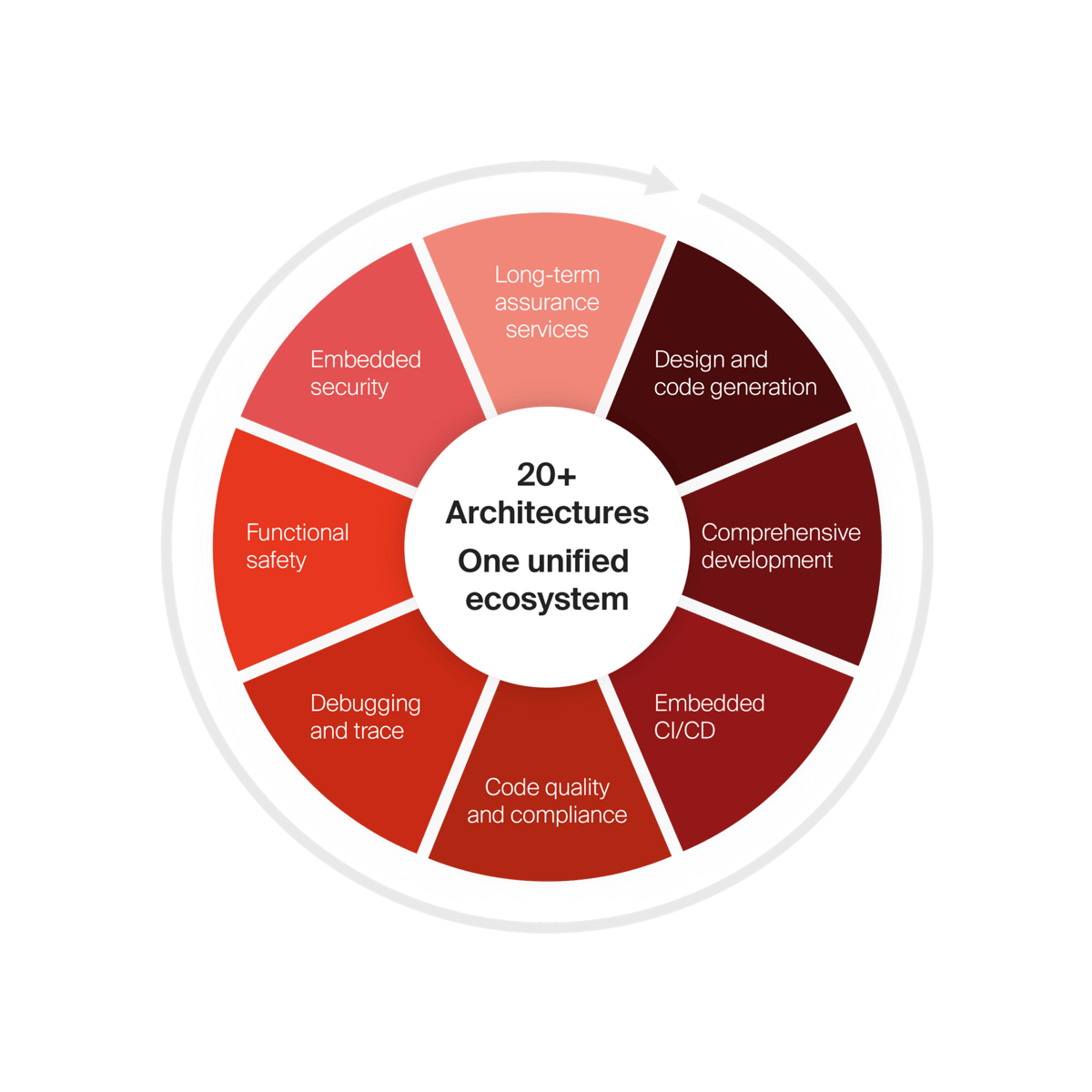

設計とコード生成

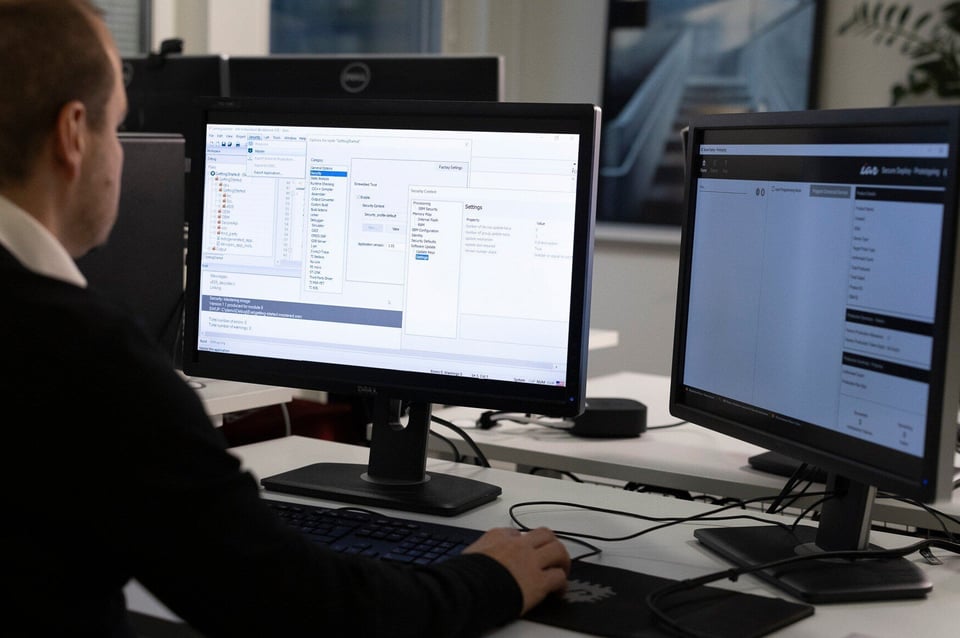

統合開発

組込み CI/CD

コード品質とコンプライアンス

静的および実行時解析により標準規格への準拠を確保し、コード品質を向上させると同時にメンテナンスコストや不具合コストを削減し、規制要件や業界のベストプラクティスをサポートします。

デバッグとトレース

機能安全

TÜV認証ツールによりコンプライアンスを確保し、自動車、産業用オートメーション、医療、その他の規制産業における不具合を削減し、認証を簡素化します。

組込みセキュリティ

長期保証サービス

業界リーダーからの信頼 : 数字で見るIAR

- 10

事前認証規格

- 20+

アーキテクチャ

- 30

1日に何度も、お客様の製品に触れています。

- 40+

営業年数

- 70

半導体パートナー

- 15k+

デバイス

組込み開発用プラットフォーム

当社のソリューションがどのようにお客様のお役に立つか

自由度と柔軟性で開発業務を拡張し、コードの信頼性でイノベーションを加速し、セキュリティを強化しながらコンプライアンスを簡素化します。

アーキテクチャやデバイスにとらわれない

20以上のアーキテクチャで制限なく開発

企業向けにカスタマイズされたクラウド対応

クラウド開発でシームレスに拡張

機能安全を常に含む

最初から安全遵守を徹底する

エンド・ツー・エンドの組み込みセキュリティ

あらゆる段階で組込みシステムのセキュリティを確保

案内動画

企業革新の推進

ワークフローを合理化し、クラウドネイティブソリューションを導入し、さまざまなアーキテクチャで機能的な安全性を確保する方法をご覧ください。

コンテナ化とクラウドベースのソリューションにより、一貫したワークフローを実現します。

多様なアーキテクチャのサポートと開発ワークフローの統合

業界

業界固有のニーズに合わせて設計されたプラットフォーム

IARのプラットフォームは、車載、産業オートメーション、医療、機械制御などの包括的なソリューションパレットを提供し、開発チームが規制、セキュリティ、パフォーマンスの要求を先取りすることを保証します。

![[JA] Industries | Automotive](https://143667342.fs1.hubspotusercontent-eu1.net/hub/143667342/hubfs/WEB%202025/Images/Industries/industry%20automotive%20car%20wheel%20and%20robot%20arm.jpg?width=600&height=338&name=industry%20automotive%20car%20wheel%20and%20robot%20arm.jpg)

車載

ADAS、パワートレイン、EVアプリケーションのISO 26262要件を満たすテュフ認定ツール、静的解析、セキュア開発により、機能安全とセキュリティを確保します。

![[JA] Products | Industries | Industrial Automation](https://143667342.fs1.hubspotusercontent-eu1.net/hub/143667342/hubfs/industrial%20automation%20robot%20arm%20engineer%20with%20touchpad%20lighter%20mode%20for%20hero%20image.jpeg?width=600&height=316&name=industrial%20automation%20robot%20arm%20engineer%20with%20touchpad%20lighter%20mode%20for%20hero%20image.jpeg)

産業オートメーション

産業オートメーションプロセスを強化する、高品質、高効率、高信頼性の組込みシステムを提供します。

![[JA] Industries | Medical](https://143667342.fs1.hubspotusercontent-eu1.net/hub/143667342/hubfs/Medical%20doctor%20infront%20of%20screen%20with%20lungs%20%20on%20display%20to%20the%20left.jpeg?width=600&height=336&name=Medical%20doctor%20infront%20of%20screen%20with%20lungs%20%20on%20display%20to%20the%20left.jpeg)

メディカル

医療機器向け組込みプロジェクトを強化し、コンプライアンスを遵守しましょう。当社のソリューションは、安全、迅速、納期厳守のアプリケーションのコード品質を保証します。

![[JA] Industries | Machinery control](https://143667342.fs1.hubspotusercontent-eu1.net/hub/143667342/hubfs/WEB%202025/Images/Industries/switchboard.jpg?width=600&height=400&name=switchboard.jpg)

機械制御

掘削、舗装、砕石などの機械制御のための組込みプロジェクトを強化します。当社のソリューションは、安全、迅速、かつオンタイムのアプリケーションのためのコード品質を保証 します。

![[JA] Industries | Household appliance](https://143667342.fs1.hubspotusercontent-eu1.net/hub/143667342/hubfs/WEB%202025/Images/Industries/household%20appliance%20smart%20home%20screen%20on%20sofa%20table.jpg?width=600&height=338&name=household%20appliance%20smart%20home%20screen%20on%20sofa%20table.jpg)

家庭用電化製品

自動化プロセスからユーザー入力まで、 家電製品の組込みプロジェクトを強化します 。当社のソリューションは、安全、迅速、かつ納期厳守のアプリケーションのコード品質を保証します。

顧客事例

挑戦を成功に変える

世界をリードする企業が当社のプラットフォームを使ってどのように組込み開発を強化しているか、そのヒントを得てください。

カシオ計算機株式会社 — 市場投入までの時間の短縮

事例を読む性能を向上させながらも消費電力を維持しなければならなかったため、処理を2つのコアに分割しました。大変な作業でしたが、性能の向上と電力効率のバランスを取ることができました。

オソン医療イノベーション財団 — 医療用ソフトウェアの認証の確保

事例を読む高機能医療機器の将来にとって、品質と認証は極めて重要です。C-STATを使用することで、規制基準を満たすIEC 62304認証の機能安全アップグレードの準備をしながら、コードの品質を向上させることができます。

ニューギン株式会社 — 将来に向けたソフトウェア品質の強化

事例を読むファームウェアの複雑さが増すにつれ、ソフトウェアの品質を確保するツールの必要性も高まっています。 静的解析と CI ツールの統合は、信頼性を向上させ、開発における高い基準を維持するための鍵となります。

VICTEK — 安全なIoTシステムのための高品質コード

事例を読む低消費電力の IoT システムの開発には、サイバーセキュリティのリスクを最小限に抑えながら、最適化されたアプリケーションやネットワークとの安全な統合を確保するために、欠陥のない高品質なコードが必要です。

ランディス・ギア — 静的解析による早期のバグ検出

事例を読む高い製品品質を維持するためには、開発の初期段階で欠陥を検出できるツールが必要です。C-STATはバグをより迅速に発見し、市場投入までの時間を短縮し、開発コストを合理化できるため、当社の各拠点で中核となるツールとなっています。

サポートしているデバイス

もっと知りたいですか?

FAQ

IARのプラットフォームは、ツールチェーンを再構築することなく、複数のアーキテクチャにわたる開発の合理化にどのように役立つのでしょうか?

IARのプラットフォームは、Arm、RISC-V、AVR、RL78、8051など20以上のアーキテクチャをサポートしており、環境を切り替える必要のない統一されたツールチェーンを提供しています。

IARのツールを既存のCI/CDパイプラインに統合し、自動化を改善する最善の方法は何ですか?

IARはJenkins、GitHub、GitLab、Kubernetesと統合し、自動ビルドと継続的なテストを可能にします。

IARのプラットフォームは、さまざまなプロジェクトにおいて、どのように開発コストを削減し、市場投入までの時間を短縮するのでしょうか?

IARのプラットフォームは、ワークフローを統合し、自動化を可能にすることで、デバッグ時間を短縮し、手戻りを削減し、認証コストを最小限に抑えます。

ベンダーに依存しない組み込み開発プラットフォームを使用するビジネス上の利点は何ですか?

ベンダーロックインは柔軟性を制限し、コストを増大させる可能性があります。IARのプラットフォームは、チームが異なるマイクロコントローラやアーキテクチャにまたがって作業できることを保証します。

IARの長期的なサポートは、当社の組み込み製品のライフサイクルを将来にわたって保証するのにどのように役立つのでしょうか?

IARは、拡張メンテナンス、コンプライアンスアップデート、移行サポートを提供し、ハードウェアの進化に伴うソフトウェアの持続可能性を確保します。